As ameaças cibernéticas são uma realidade constante, evoluindo em complexidade e sofisticação. Empresas de todos os portes são alvos potenciais, e um único ataque bem-sucedido pode comprometer dados sensíveis, interromper operações e gerar prejuízos irreparáveis.

Neste artigo, vamos analisar a anatomia de um ataque cibernético, entendendo passo a passo como um invasor (Red Team) conduz um ataque e como um time de defesa (Blue Team) pode detectar e neutralizar a ameaça.

A partir de um caso real ocorrido na Contacta, exploraremos como um malware foi identificado e contido de forma

automatizada, evitando um possível desastre. Continue a leitura!

Como opera o Red Team

Na cibersegurança, os especialistas costumam dividir as equipes em dois grupos principais: o Red Team, responsável por conduzir ataques cibernéticos para testar a segurança da organização, e o Blue Team, encarregado da defesa contra essas ameaças. No caso real que vamos apresentar mais adiante, a visão que temos é do Blue Team, ou seja, como a equipe de segurança da Contacta respondeu à ameaça.

No entanto, para compreender melhor os desafios enfrentados e os mecanismos de defesa ativados, primeiro é necessário entender como um ataque cibernético acontece do ponto de vista do Red Team. Embora cada ataque possa ter variações, o processo geralmente segue um fluxo estruturado, composto por diversas etapas estratégicas.

1. Reconhecimento

O primeiro passo de um ataque é a fase de reconhecimento. Aqui, o invasor coleta informações sobre a empresa-alvo, identificando domínios, e-mails corporativos e funcionários com acesso privilegiado. Esses perfis de alto nível, como administradores de TI, são alvos primários devido às permissões que possuem dentro da infraestrutura da organização.

2. Armamento

Depois de reunir informações suficientes, o atacante planeja como comprometer o sistema. Se um determinado funcionário com acesso privilegiado foi identificado, o invasor escolhe a abordagem mais eficaz para enganá-lo. Isso pode incluir e-mails de phishing, anexos maliciosos, exploração de vulnerabilidades ou até mesmo a inserção de malware por meio de dispositivos físicos, como um pendrive infectado.

3. Entrega e exploração

Com a estratégia definida, o atacante realiza a entrega do malware. Isso pode acontecer por meio de e-mails fraudulentos, downloads disfarçados ou, como no caso real que analisaremos, através de um dispositivo USB contaminado. Assim que o usuário interage com o arquivo malicioso, o invasor ganha acesso ao sistema e começa a explorar vulnerabilidades.

4. Escalação e persistência

Uma vez dentro da rede, o objetivo do criminoso é escalar privilégios e garantir acesso contínuo. Se a máquina comprometida não possui proteções adequadas, como atualizações de segurança ou antivírus ativos, o invasor pode instalar um backdoor, uma espécie de “porta dos fundos” que permite o retorno ao sistema sempre que necessário, sem a necessidade de um novo ataque inicial.

5. Comunicação e controle

Com o ambiente comprometido, o malware pode estabelecer uma conexão com o Centro de Comando e Controle (6C) do atacante. Essa comunicação permite que o invasor envie comandos, extraia dados confidenciais ou até mesmo execute novos ataques dentro da organização.

6. Execução do ataque

Agora, o criminoso decide qual será o real objetivo do ataque. Pode ser o roubo de informações sigilosas, espionagem corporativa, instalação de ransomware para exigir resgate ou até mesmo sabotagem de sistemas críticos.

7. Ocultação

Por fim, o atacante precisa apagar seus rastros para evitar detecção. Ele pode excluir registros de logs, modificar arquivos do sistema ou esconder o malware de forma que só seja ativado em momentos específicos, como quando o usuário acessa sua conta bancária ou um sistema crítico da empresa.

Esses são os bastidores de um ataque do ponto de vista do Red Team. Agora que entendemos como os criminosos operam, vamos analisar um caso real de tentativa de invasão sofrida pela Contacta e como o nosso Blue Team respondeu para conter a ameaça.

Resposta a um ataque real: a atuação do Blue Team

Se o Red Team representa a visão do atacante, o Blue Team é o time de defesa, responsável por detectar, responder e mitigar ameaças cibernéticas. Agora, analisamos o caso real enfrentado pela Contacta e como a equipe de segurança, apoiada por ferramentas avançadas, neutralizou a ameaça antes que ela pudesse causar danos.

1. A detecção do incidente

A primeira barreira de defesa foi a solução de segurança de endpoint, que detectou um comportamento suspeito na máquina de um usuário. O funcionário recebeu apenas um alerta genérico de vírus e informou que seu computador não acessava mais a internet, mas o administrador de TI foi notificado com detalhes sobre o incidente.

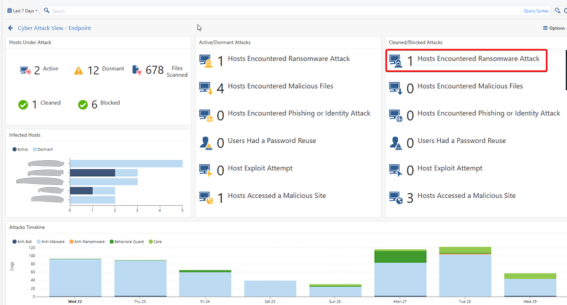

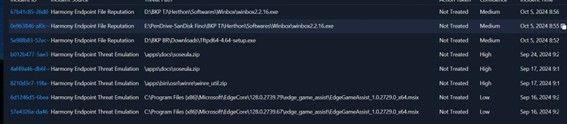

Olhando as detecções nos últimos 7 dias, vemos um ataque de ransomware:

Uma questão crítica nesse tipo de situação é o tempo de resposta. E se o ataque ocorresse fora do horário comercial, durante a madrugada ou em um feriado? Felizmente, a solução utilizada pela Contacta conta com automatizações de segurança, que permitiram um bloqueio imediato, sem necessidade de intervenção humana.

2. O isolamento automático da máquina comprometida

Ao detectar a presença de um malware, a ferramenta de Extended Detection and Response (XDR) acionou um protocolo de segurança essencial: o isolamento automático da máquina infectada. Isso significa que o dispositivo perdeu imediatamente o acesso à internet e à rede interna, impedindo a propagação do ataque.

Esse bloqueio é um fator determinante para evitar que o invasor avance no ambiente corporativo. Como vimos na estrutura do ataque do Red Team, um dos objetivos do criminoso é se espalhar lateralmente dentro da empresa, explorando outras vulnerabilidades. Ao isolar a máquina comprometida, essa movimentação foi neutralizada de forma eficaz.

3. Investigação e análise forense

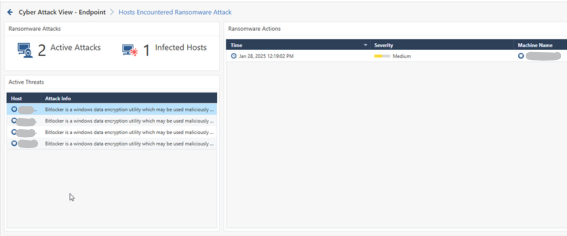

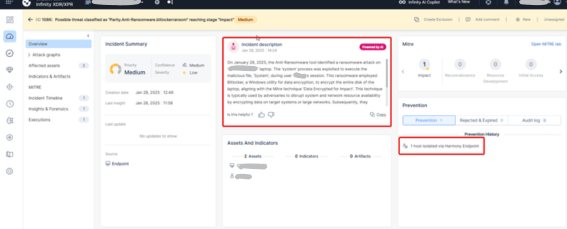

Com o ataque contido, a próxima etapa foi investigar os detalhes do incidente. O administrador acessou o portal da solução de segurança, que oferece uma visão detalhada sobre eventos de segurança, permitindo análises aprofundadas. Clicando na caixa que mostra que houve um ataque de ransomware, temos mais detalhes básicos do ataque, inclusive, o usuário que foi atacado:

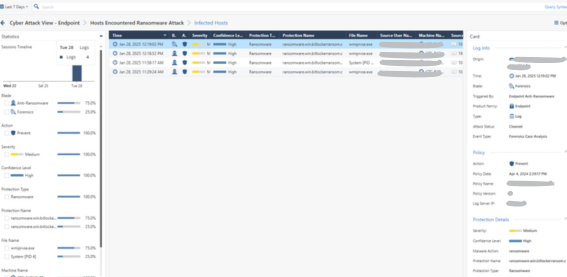

Clicando em “Infect Host” temos ainda mais informações, como data, nome dos arquivos e usuário afetado:

A funcionalidade de Threat Hunting (caça a ameaças) foi essencial para entender a dinâmica do ataque. Ao analisar os registros, foi possível identificar que o malware não teve tempo de se espalhar e que o sistema não sofreu criptografia de arquivos – ou seja, o ataque foi barrado antes de causar qualquer dano:

Outro ponto crítico na análise forense foi a origem da ameaça. Enquanto firewalls tradicionais monitoram tráfego entre a empresa e a internet, ataques podem ocorrer por meios internos, como dispositivos USB infectados – o que foi exatamente o caso aqui. Como o firewall não teria visibilidade sobre essa ameaça, o endpoint foi essencial para detectar e bloquear o ataque:

4. A resposta automatizada do XDR

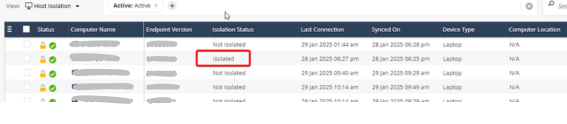

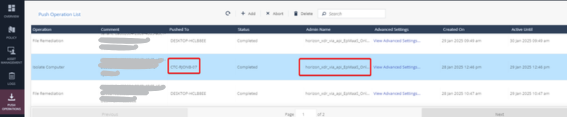

A plataforma XDR tomou ações automáticas de mitigação do ataque. O computador foi isolado automaticamente, pelo XDR, que monitora os eventos de segurança do ambiente, e executa ações sem necessitar da intervenção do administrador:

Além disso, a ferramenta elabora um histórico detalhado do incidente, com um resumo do ataque utilizando IA, facilitando a compreensão do problema:

Esse processo é essencial para empresas que não possuem um time de segurança monitorando eventos 24/7. As regras do XDR podem ser personalizadas, e no caso da Contacta, a configuração padrão garantiu que a máquina ficasse isolada por 24 horas. No entanto, o administrador pôde agir antes desse prazo, realizar a varredura no dispositivo e, após confirmar que não havia mais risco, restabelecer o acesso do usuário à rede.

Com esse caso real, podemos entender a importância e o impacto da resposta rápida à um incidente. Graças à detecção e resposta ágil, nenhum dado foi comprometido e a operação da empresa não foi afetada. Esse caso reforça a importância de soluções de segurança integradas, capazes de agir antes que o ataque cause estragos.

A segurança cibernética não se trata apenas de reagir a ataques, mas de criar um ambiente preparado para mitigar ameaças de forma autônoma e eficiente. O uso de XDR e automações inteligentes garantiu que a Contacta estivesse protegida mesmo diante de um cenário de risco real.

A importância da solução de Endpoint

Atualmente, praticamente todas as empresas contam com um firewall de borda para proteger a comunicação com a internet. No entanto, essa abordagem sozinha já não é suficiente. Os maiores vetores de ataque hoje são os endpoints e o e-mail corporativo, áreas onde muitas empresas ainda negligenciam a segurança.

De acordo com o Ponemon Institute, ataques de phishing representam cerca de 80% das ameaças cibernéticas, e medidas básicas podem ser insuficientes para bloquear ataques mais sofisticados. Além disso, dispositivos removíveis, como pendrives, continuam sendo um risco quando não há um controle adequado.

Por isso, uma solução avançada de proteção para endpoints é fundamental. Diferente de um firewall tradicional, que protege apenas o tráfego de rede, uma solução de endpoint monitora cada máquina individualmente, detectando e bloqueando ameaças em tempo real. Isso significa que, mesmo que um ataque contorne o firewall, ele ainda pode ser contido antes de causar danos maiores.

Outro ponto essencial é a automação de resposta a incidentes. Como visto no caso da Contacta, o XDR permitiu o isolamento imediato da máquina comprometida, impedindo a propagação do ataque. Esse tipo de ação rápida é crucial, especialmente em situações em que não há um analista de segurança disponível 24/7 para reagir instantaneamente a uma ameaça.

Investir em soluções de endpoint vai além de simplesmente bloquear ataques – trata-se de proteger os usuários contra erros humanos e vulnerabilidades não intencionais. Um simples descuido, como conectar um pendrive contaminado à máquina corporativa, pode abrir portas para ameaças graves. Ter um sistema capaz de identificar e bloquear essas ações em tempo real garante mais segurança e continuidade para o negócio.

Empresas que adotam uma abordagem proativa e integrada na segurança de seus endpoints reduzem significativamente os riscos e aumentam sua resiliência diante do cenário cada vez mais complexo das ameaças cibernéticas.

Conclusão

O cenário de cibersegurança está em constante evolução, e os ataques se tornam cada vez mais sofisticados. Como vimos neste caso real, um simples pendrive infectado poderia ter causado grandes prejuízos se não houvesse uma solução eficiente de proteção para endpoints integrada a um sistema automatizado de resposta a incidentes.

A adoção de soluções como XDR e proteção avançada para endpoints permite uma resposta ágil e automatizada, reduzindo o impacto de um ataque e garantindo que a empresa tenha visibilidade total do que acontece no ambiente. Além disso, essas ferramentas ajudam a mitigar os riscos associados ao erro humano, um dos fatores mais explorados pelos atacantes.

Mais do que apenas reagir a ataques, a segurança cibernética precisa ser proativa. Empresas que investem em soluções eficazes, integradas e automatizadas estão mais preparadas para enfrentar ameaças e garantir a continuidade de suas operações. Afinal, na cibersegurança, o tempo de resposta pode ser a diferença entre um incidente controlado e um grande desastre.

UNIDADES DE NEGÓCIOS

Rio de Janeiro

Avenida Almirante Barroso, 81

33º andar, Sala 33A106 – Centro

Rio de Janeiro, RJ

São Paulo

Rua George Ohm, 230

Torre A, 6º andar, Conjunto 61 – Cidade Monções

São Paulo, SP