Com a transformação digital e a crescente dependência de aplicativos web, as organizações enfrentam ameaças cibernéticas cada vez mais agressivas. É nesse contexto desafiador que temos o Web Application Firewall (WAF), uma ferramenta desempenha um papel crítico na preservação da integridade dos aplicativos.

A segurança cibernética é uma prioridade inegociável no mundo digital de hoje, e o WAF se destaca como uma solução essencial para enfrentar os desafios que surgem a cada dia. No artigo de hoje, exploraremos o que é WAF, como ele funciona e destacaremos os principais componentes dessa ferramenta. Além disso, abordaremos a importância do WAF e seus benefícios. Continue a leitura!

Você vai ler sobre:

O que é Web Application Firewall?

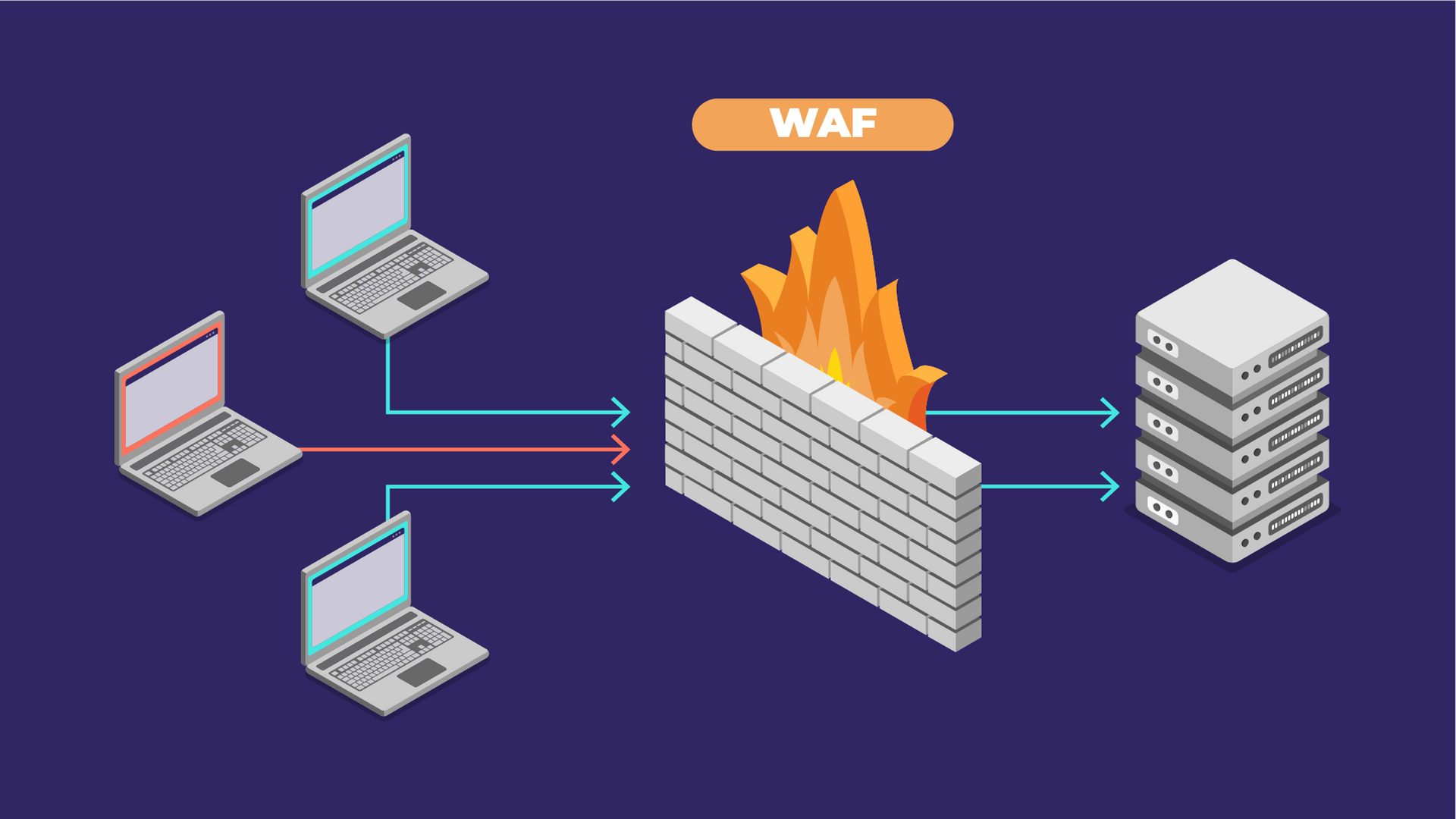

Um Web Application Firewall, ou WAF, é uma tecnologia de segurança de TI projetada para proteger aplicativos web contra uma variedade de ameaças cibernéticas. Ele age como um escudo virtual, monitorando o tráfego de entrada e saída em aplicativos web para identificar e bloquear atividades maliciosas.

O WAF é capaz de detectar padrões de comportamento suspeitos e assinaturas de ataques conhecidos, permitindo uma defesa proativa. Ele identifica e bloqueia tentativas de invasão, exploração de vulnerabilidades e ameaças como SQL Injection e Cross-Site Scripting (XSS).

Uma das características mais importantes do WAF é sua capacidade de aprendizado contínuo. Ele pode adaptar-se às novas ameaças à medida que surgem, garantindo que seu aplicativo web esteja sempre protegido. Além disso, um WAF pode fornecer recursos avançados, como o bloqueio de tráfego de origens geográficas específicas, proteção contra os ataques de negação de serviço (DDoS) e relatórios detalhados para ajudar na análise de ameaças.

É por isso que essa ferramenta desempenha um papel crítico na segurança cibernética, á que mantém seus aplicativos web seguros e protege dados confidenciais. É uma peça fundamental para qualquer organização que busca manter a integridade e a disponibilidade de seus sistemas online.

Como o WAF funciona?

O funcionamento de um WAF é semelhante ao de um guarda de segurança virtual para aplicativos web. Ele opera na camada de aplicação da pilha de rede, o que significa que ele pode inspecionar o tráfego de entrada e saída com foco nos aplicativos em si.

Imagine que você tem um site de comércio eletrônico. Os visitantes acessam seu site o tempo todo, fazendo compras, preenchendo formulários e interagindo com diferentes recursos. No entanto, hackers estão constantemente tentando explorar vulnerabilidades em seu site, como tentativas de injetar código malicioso em formulários de entrada.

Com o WAF, você teria o monitoramento contínuo de todo o tráfego que chega ao seu site, inspecionando cada solicitação e resposta em busca de atividades suspeitas. Através da base de dados de ameaças conhecidas, a ferramenta consegue identificar uma solicitação que corresponde a uma dessas ameaças, bloqueando-a automaticamente.

Além disso, você pode configurar regras de segurança personalizadas e, por exemplo, criar uma rega que bloqueia qualquer solicitação que contenha a palavra “admin” no URL. Dessa forma, você consegue identificar uma tentativa de acesso não autorizado à área de administração do seu site.

A proteção de WAF funciona em tempo real. Então, caso um hacker tente injetar um código malicioso em um formulário de entrada do seu site, a ferramenta identificará essa atividade suspeita e bloqueará a solicitação, impedindo que o código malicioso atinja seu aplicativo.

Então, o WAF atua como um escudo protetor em torno do seu site de comércio eletrônico, garantindo que apenas tráfego legítimo seja permitido e bloqueando ameaças antes que elas possam causar danos.

Principais componentes do WAF

Há vários componentes do WAF, principalmente:

- Motor de inspeção:

O motor de inspeção é o núcleo do WAF e é responsável por analisar o tráfego de entrada e saída em busca de ameaças. Ele utiliza uma variedade de técnicas, como análise de protocolo, verificação de assinaturas e aprendizado de máquina, para identificar atividades suspeitas.

- Regras de segurança:

As regras de segurança são diretrizes configuráveis que ditam o comportamento do WAF. Elas podem ser pré-configuradas para ameaças conhecidas ou personalizadas para atender às necessidades específicas do aplicativo. As regras definem o que o WAF deve bloquear ou permitir.

- Gerenciamento de logs e relatórios:

Os WAFs mantêm registros detalhados das atividades de tráfego e das ameaças identificadas. Os registros são essenciais para a análise de incidentes e para a geração de relatórios de segurança.

- Aprendizado de máquina e análise comportamental:

Alguns WAFs incorporam componentes de aprendizado de máquina e análise comportamental. Isso permite que o WAF detecte ameaças com base em anomalias no tráfego e comportamento do aplicativo, mesmo que não haja assinaturas conhecidas.

- Interface de gerenciamento:

A interface de gerenciamento é a ferramenta pela qual os administradores configuram e gerenciam o WAF. Ela fornece acesso às configurações, regras de segurança e relatórios, permitindo que os administradores monitorem a saúde do sistema e façam ajustes conforme necessário.

- Integração com outras soluções de segurança:

Muitos WAFs são projetados para funcionar em conjunto com outras soluções de segurança, como firewalls e sistemas de detecção de intrusões, para fornecer uma defesa em camadas abrangente.

Esses são os principais componentes de um WAF que trabalham em conjunto para proteger aplicativos web contra ameaças cibernéticas. A combi nação desses componentes torna o WAF uma ferramenta poderosa na defesa contra as ameaças digitais.

Importância de uma ferramenta WAF

Em um cenário no qual os ataques cibernéticos estão em crescente sofisticação, o WAF se torna uma defesa essencial para aplicativos web e dados críticos.

Como vimos, essa ferramenta atua como um escudo protetor, identificando e bloqueando ameaças cibernéticas em tempo real. Sendo assim, sua importância reside em sua capacidade de proteger contra ameaças conhecidas e desconhecidas, garantindo a segurança de aplicativos críticos e dados sensíveis.

Benefícios do Web Application Firewall

Os principais benefícios dessa tecnologia, são:

- Proteção contra ameaças:

Sabemos que o WAF é projetado para identificar e bloquear tanto ameaças cibernéticas conhecidas quanto desconhecidas. Para as ameaças conhecidas, ele utiliza regras de segurança e listas de bloqueio para interceptar atividades maliciosas que correspondam a padrões de ataques previamente identificados, como SQL Injection e Cross-Site Scripting. E através da capacidade de aprendizado de máquina, a ferramenta consegue também detectar ameaças desconhecidas com base em comportamentos suspeitos.

- Segurança de dados sensíveis:

Muitas organizações lidam com dados sensíveis, como informações de clientes e dados empresariais confidenciais. O WAF atua como um segurança virtual, protegendo esses ativos críticos. Ele evita que invasores acessem ou modifiquem dados confidenciais por meio de ataques diretos a aplicativos web. Dessa forma, contribui para a privacidade e a integridade dos dados.

- Conformidade com regulamentações:

Para empresas que estão sujeitas a regulamentações de segurança, como a LGPD, o WAF desempenha um papel fundamental na conformidade. Ele fornece relatórios detalhados sobre atividades de tráfego e incidentes de segurança, o que ajuda as organizações a demonstrarem que estão tomando medidas para proteger dados e aplicativos. Isso é essencial para evitar penalidades e garantir o cumprimento de regulamentações específicas.

- Bloqueio de ataques de injeção:

Ataques de injeção, como SQL Injection, estão entre os métodos mais comuns usados por invasores para explorar vulnerabilidades em aplicativos web. O WAF atua como uma barreira, bloqueando esses tipos de ataques. Ele analisa solicitações de entrada em busca de código malicioso e impede que ele seja executado com sucesso, mantendo os aplicativos seguros.

- Detecção de atividade anormal:

A capacidade de identificar atividades anômalas, é um dos principais benefícios do WAF. Por exemplo, se um atacante tenta acessar repetidamente uma áre a restrita do aplicativo ou se ocorre um aumento súbito no tráfego de uma origem específica, o WAF pode detectar esses comportamentos suspeitos e tomar medidas para bloqueá-los. Essa capacidade é particularmente valiosa para proteger contra os ataques de negação de serviço (DDoS).

- Manutenção da reputação e confiança do cliente:

A segurança cibernética é fundamental para manter a confiança dos clientes. Quando os clientes sabem que seus dados estão protegidos e que a organização está comprometida em manter altos padrões de segurança, eles se sentem mais seguros ao interagir com os aplicativos da empresa. A manutenção da reputação e da confiança do cliente é fundamental para a continuidade dos negócios e o sucesso a longo prazo.

Conclusão

Os aplicativos web desempenham um papel central nas operações empresariais, tornando essencial a proteção contra ameaças cibernéticas. É por isso que Web Application Firewall (WAF) é uma ferramenta tão importante. O WAF oferece uma camada de defesa poderosa, capaz de identificar e bloquear uma ampla gama de ameaças.

Diante do cenário de ameaças cibernéticas em constante evolução, a implementação de um WAF não é apenas uma opção, mas uma necessidade. Ele se torna o escudo confiável que protege os ativos digitais e mantém a integridade dos aplicativos e dados. Ao investir nessa ferramenta de segurança, as organizações não apenas garantem a proteção de seus ativos mais valiosos, mas também se destacam como líderes comprometidos com a segurança e a confiança do cliente.