Mesmo antes da internet e eletricidade, criminosos recorrem a fraudes com o objetivo de ter ganhos financeiros. Na época da internet, ela mudou para ataques de phishing e engenharia social. Nesse contexto, empresas são alvos contastes de tentativas de fraude.

Com isso em mente, ao logo dos anos, as equipes de segurança da informação desenvolveram técnicas de detecção de fraudes, como uma forma de prevenir ataques e a perda de dados. Essas técnicas se tornaram parte do dia a dia desses times e tomaram destaque na atuação deles dentro da empresa, já que requer investigações cautelosas.

No artigo de hoje, vamos entender como essas investigações acontecem e como prevenir fraudes. Boa leitura!

O que é detecção de fraudes?

Quando falamos de fraudes realizadas no meio digital, estamos falando de atividade ilícita que envolve o uso de tecnologias digitais para enganar, roubar ou obter benefícios financeiros de forma fraudulenta. Normalmente envolvendo engenharia social, fraudes digitais podem causar vários prejuízos para empresa em diversos níveis e formas. Por conta disso, dentro da cibersegurança, foram criados procedimentos focados na detecção de fraudes.

Esses processos têm o foco no processo de identificar atividades fraudulentas ou suspeitas em sistemas informáticos e redes. Dentro disso, é utilizado de diversas táticas e tecnologias para encontrar fraudes, como monitoramento e análise de dados. A partir disso, é esperado que o time de TI ou cibersegurança teriam informações para encontrar a fraude ou vazamento.

Fraudes digitais podem causar prejuízos financeiros significativos e danos à reputação de indivíduos e empresas, sendo esse o objetivo dos criminosos.

Meio que a fraudes podem ocorrer

Uma Fraude pode se manifestar de diversas maneiras, mas as mais comuns são:

- Phishing: Envio de e-mails enganosos para obter dados pessoais confidenciais.

- Vishing: Uso de ligações telefônicas para iludir pessoas e coletar suas informações.

- Smishing: Envio de mensagens de texto fraudulentas para enganar e roubar dados.

- Malware: Programas maliciosos criados para roubar informações ou causar danos a sistemas.

- Roubo de Identidade: Utilização de informações pessoais roubadas para cometer fraudes.

Como funciona uma investigação de detecção de fraudes?

Para detectar um caso de fraude digital, existem diversos procedimentos realizados por times de TI e cibersegurança responsáveis pela segurança dos dados e infraestrutura digital de uma empresa. Esses processos juntos levaram a equipe a realizar uma investigação que levaram à descoberta da fraude, de onde ela veio e a ação contra a fraude.

Esse processo de investigação é feito tanto com forças humanas quanto utilizando soluções especificar para detecção, analisar e responder aos ataques ou fraudes no sistema digital da empresa. A combinação de todos esses componentes é utilizada dentro de um processo longo com o objetivo final de responder e eliminar a ameaças ou fraude.

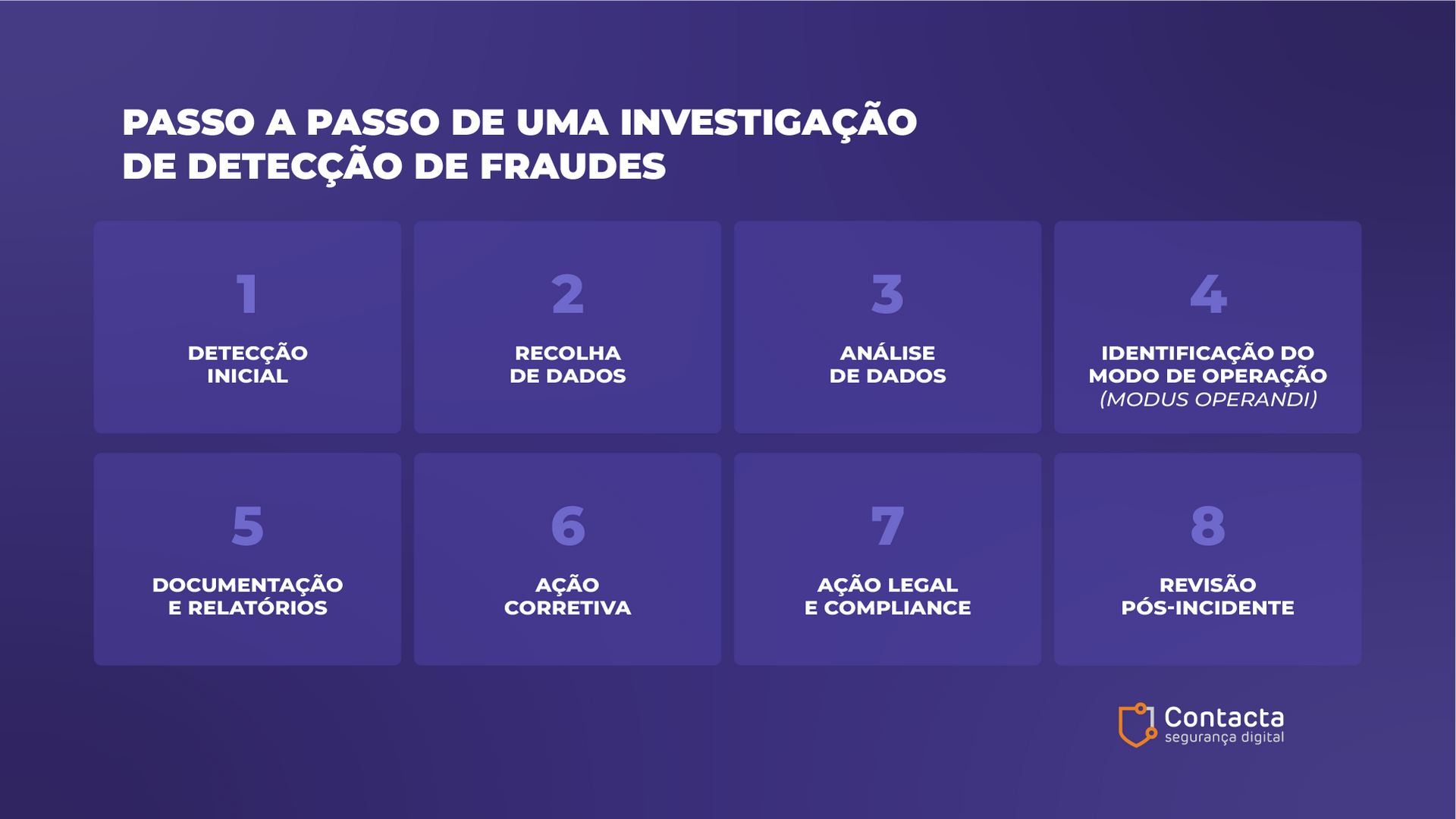

Passo a passo de uma investigação de detecção de fraudes

Detecção Inicial:

- Alertas e Notificações: A investigação começa quando um alerta é acionado por um sistema de monitoramento ou quando uma atividade suspeita é relatada.

- Revisão de Logs: Logs de sistema e registros de atividade são revisados para identificar a origem e a natureza da atividade suspeita.

Recolha de Dados:

- Coleta de Evidências: Todos os dados relevantes são coletados, incluindo logs de rede, registros de acesso, dados de transações, e-mails, etc.

- Preservação de Evidências: As evidências são preservadas de forma segura para garantir sua integridade e validade para análise futura ou possíveis ações legais.

Análise de Dados:

- Análise Forense: Técnicas de análise forense são utilizadas para examinar dispositivos e sistemas em busca de indicadores de fraude.

- Análise de Comportamento: O comportamento dos usuários e sistemas é analisado para identificar padrões anômalos.

- Machine Learning e IA: Algoritmos de aprendizado de máquina e inteligência artificial podem ser utilizados para identificar padrões complexos de fraude que não são facilmente detectáveis por métodos tradicionais.

Identificação do Modo de Operação (Modus Operandi):

- Reconstituição dos Eventos: Os investigadores reconstituem a sequência de eventos que levaram à fraude.

- Identificação de Vulnerabilidades: As vulnerabilidades exploradas pelos fraudadores são identificadas e documentadas.

Documentação e Relatórios:

- Relatórios Detalhados: Um relatório detalhado é preparado, documentando todas as descobertas, análises e evidências.

- Recomendações: Recomendações para melhorar a segurança e prevenir futuras fraudes são incluídas no relatório.

Ação Corretiva:

- Mitigação de Vulnerabilidades: Medidas são tomadas para corrigir as vulnerabilidades identificadas.

- Reforço de Políticas de Segurança: Políticas de segurança são revisadas e reforçadas com base nas lições aprendidas.

Ação Legal e Compliance:

- Coordenação com Autoridades: Se necessário, as descobertas são compartilhadas com as autoridades legais e regulatórias.

- Ações Legais: Ações legais podem ser iniciadas contra os fraudadores, com base nas evidências coletadas.

Revisão Pós-Incidente:

- Análise Pós-Mortem: Uma revisão detalhada do incidente é realizada para avaliar a eficácia da resposta e identificar áreas para melhoria.

- Aprimoramento Contínuo: As lições aprendidas são incorporadas nos processos de segurança para fortalecer a resiliência contra fraudes futuras.

Como empresas podem prevenir fraudes?

Por mais que fraudes possam acontecer, é de suma importante o foco na prevenção, afinal, sem a tecnologia adequada uma ameaça pode levar tempo para ser percebida e neutralizada. Esse delay permite que o criminoso tenha tempo para se infiltrar e causar prejuízos a empresa.

Esse prejuízo pode vir em forma de paralisação das atividades da empresa, roubo de dados e perda do acesso aos dados. Em especial, fraudes costumam ter fico no rapto de dados financeiros e confidenciais e retirar dinheiro de empresas.

Para prevenir fraudes e preguiçosos, é importante que a empresa procure adotar soluções de segurança da informação e construir um ecossistema de segurança, que irá ajudar a prevenir que aconteça algum problema.

As soluções podem ser treinamentos de segurança para colaboradores, onde vão ensinar como identificar phishings, mas pode ser softwares de proteção, que vão atuar ativamento evitando que algum acidente ocorra, como ferramentas de DLP e EPP.

Soluções e medidas de Segurança de Informação para prevenir fraudes

Essas são algumas medidas que empresas deveriam adotar para evitar que fraudes aconteçam:

- Monitoramento Contínuo: Acompanhar constantemente as atividades em sistemas e redes para identificar padrões anômalos que possam indicar fraude.

- Análise de Comportamento: Estudar o comportamento normal dos usuários e sistemas para detectar desvios que possam sugerir atividades fraudulentas.

- Machine Learning e IA: Utilizar algoritmos de aprendizado de máquina e inteligência artificial para detectar padrões de fraude em grandes volumes de dados.

- Análise de Dados: Coletar e examinar dados transacionais e de rede para identificar padrões suspeitos.

- Alertas e Notificações: Configurar sistemas para emitir alertas quando atividades suspeitas são detectadas, permitindo uma resposta rápida.

- Regras e Políticas: Definir regras e políticas que especificam o que constitui atividade fraudulenta e automatizar a detecção e resposta a tais atividades.

- Detecção de Anomalias: Usar técnicas de detecção de anomalias para identificar atividades que se desviam do comportamento esperado.

- Autenticação e Controle de Acesso: Implementar métodos robustos de autenticação e controle de acesso para dificultar o acesso não autorizado a sistemas e dados.

- Análise de Rede: Monitorar o tráfego de rede para identificar atividades que possam indicar um ataque ou fraude.

- Investigação e Resposta: Realizar investigações detalhadas quando uma fraude é detectada e responder de forma a mitigar o impacto e evitar futuras ocorrências.

Conclusão

Como vimos no artigo de hoje, a detecção de fraude é um processo longo e com várias etapas, porém essencial para entender o que está havendo, mitigar danos e eliminar o invasor. Além disso, é um processo que não envolve somente o time de segurança da informação, mas o time jurídico, que trabalha encontrando medidas legais e denunciando os atacantes as autoridades.

Com esse processo em mente, a melhor estratégia para uma empresa é o investimento em soluções que irão evitar que a fraude aconteça. Se você quiser saber mais sobre isso, fale com um dos especialistas da Contacta. Nosso time irá ajudar você a entender a melhor solução para sua empresa.

UNIDADES DE NEGÓCIOS

Rio de Janeiro

Avenida Almirante Barroso, 81

33º andar, Sala 33A106 – Centro

Rio de Janeiro, RJ

São Paulo

Rua George Ohm, 230

Torre A, 6º andar, Conjunto 61 – Cidade Monções

São Paulo, SP